Vulnerabilidades Tankekartor - offentligt galleri

Utforska vår breda offentliga samling av vulnerabilidades tankekartor skapade av Mulquatro-användare över hela världen. Här kan du hitta alla offentliga diagram relaterade till vulnerabilidades. Du kan titta på dessa exempel för att få inspiration. Vissa diagram ger dig också rätt att kopiera och redigera dem. Denna flexibilitet gör att du kan använda dessa tankekartor som mallar, vilket sparar tid och ger dig en stark utgångspunkt för ditt arbete. Du kan bidra till det här galleriet med dina egna diagram när du har gjort dem offentliga, och du kan vara en inspirationskälla för andra användare och bli omnämnd här.

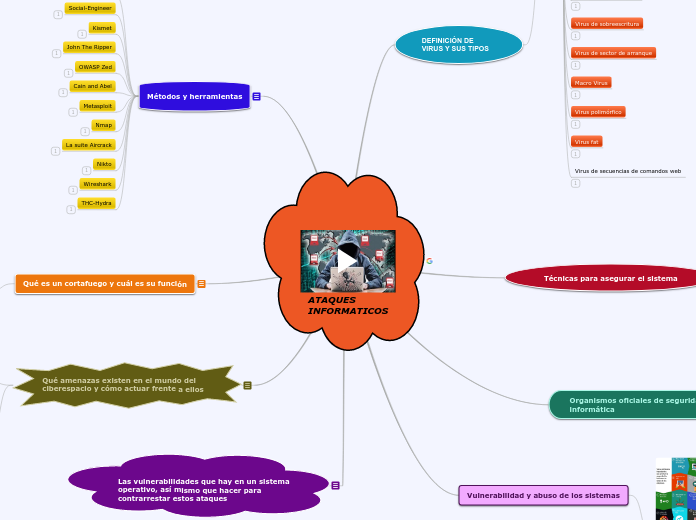

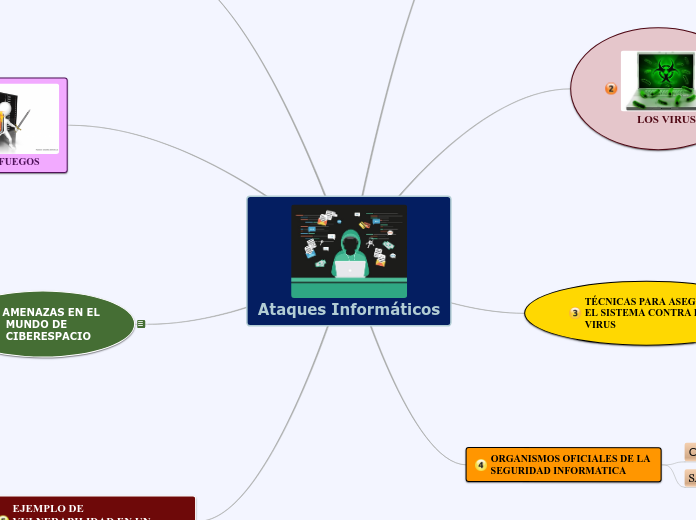

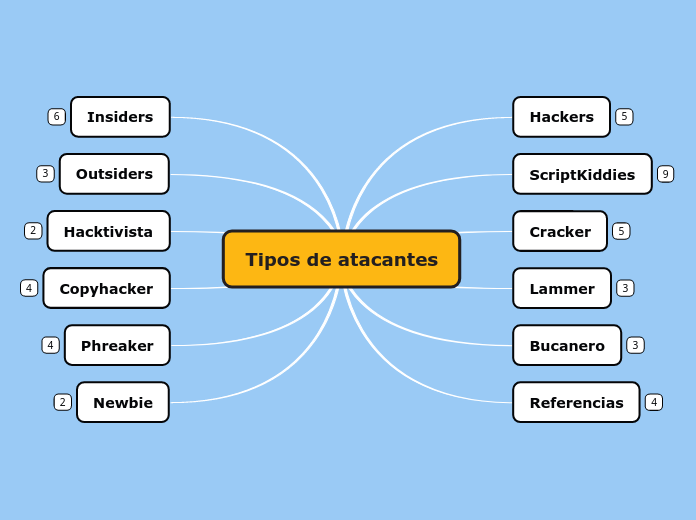

ATAQUES INFORMATICOS

av Lizbeth moreno

Seguridad de Redes Computadoras

av carlos suazo

MAPA MENTAL MARIA

av Diana Ru HR

Hacking Ético

av Ricardo Gutierrez

Ataques contra redes TCP-IP

av Walter Corea

Políticas de Seguridad Informática

av ana araúz

TELNET

av kely valderrama

kali linux

av Andres Aroca

Seguridad en el ciclo del desarrollo del Software

av EDGAR GARCIA

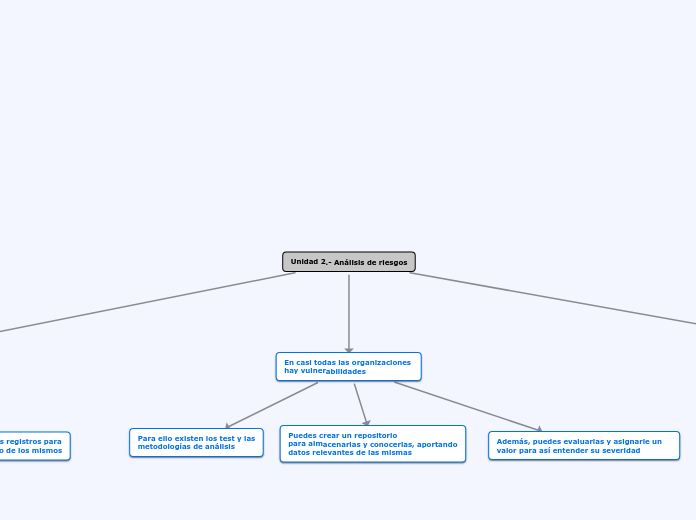

Unidad 2.- Análisis de riesgos

av Fundación Didáctica XXI

Vulnerabilidades Informáticas en servicios WEB

av Edgar Galvan

Ataques Informáticos

av Felipe Hernandez

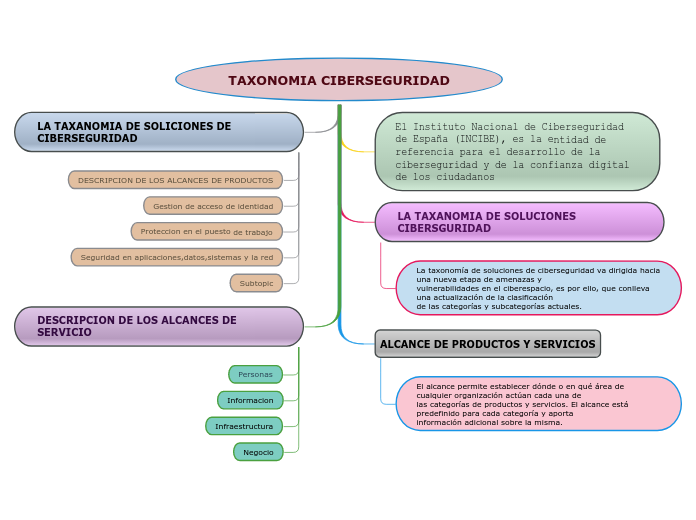

TAXONOMIA CIBERSEGURIDAD

av Laura Sierra

Mecanismo Para la deteccion de ataques e intrusos

av Ramiro Antonio Leiva

Importancia de Actualizar

av Iván CC

Organigrama arbol

av Jossue Chavez

Ataques Informáticos

av anali goicochea torres

PIRATERIA INFORMÁTICA

av SANTIAGO TORRES GALLEGO

Demótica

av Marcio Ocampo

CSIRT

av jhon Albarracin

EP7_JSC_171103021

av Jorge Serrano

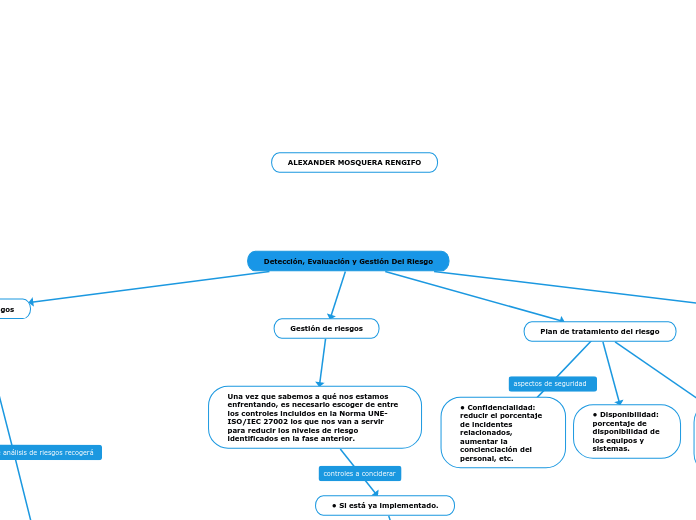

Detección, Evaluación y Gestión Del Riesgo

av ALEXANDER RENGIFO

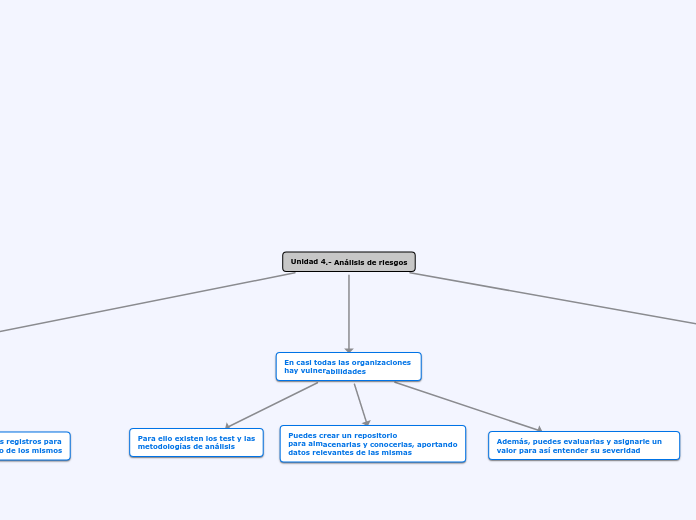

Unidad 4.- Análisis de riesgos

av Fundación Didáctica XXI

Gestión del riesgos de seguridad de la información:

av raphy gonzalez hernandez

Tema 1: Seguridad informática

av Patricia Abad Bayo

El control de los sistemas de información

av Monik Muñoz

Gestión del riesgos de seguridad de la información:

av raphy gonzalez hernandez

Unidad 7 - Pruebas de Penetración

av Fundación Didáctica XXI

Tipos de auditoria

av sebastian promise

Ataques Contra Redes TCP IP

av Esmy Yamileth Pineda Villeda

U4_A1

av Emiliano Alberto

A1_U3 Manuel Gómez Verdugo

av Manuel Gomez Verdugo

Seguridad en el ciclo del desarrollo del Software2

av EDGAR GARCIA

ACTIVOS TI - PRODUCTOS

av Carolina Vargas

mipresentacion

av Julián Huarachi

Mapa conceptual

av antonio araujo castro

Sample Mind Map

av azalea ganzo

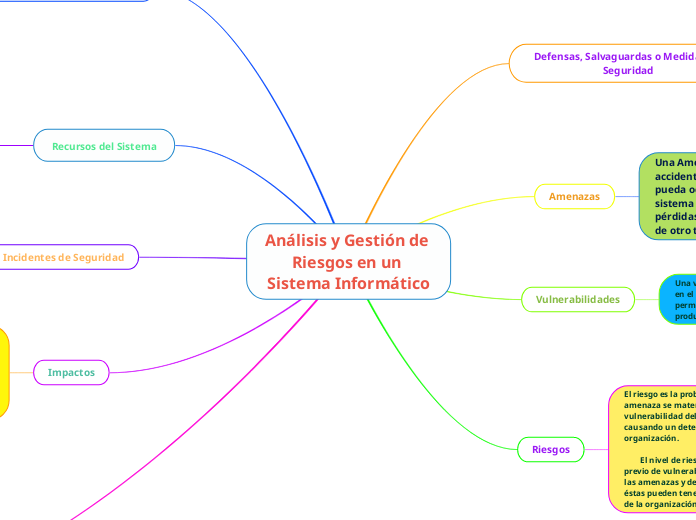

Análisis y Gestión de Riesgos en un Sistema Informático

av Emerson Hanco surco

GUERRA CIBERNÈTICA

av angie lorena lopez

Mecanismos para la deteccion de ataques e intrusiones

av Nelson Ely Andrade Benitez

Mecanismos para la detección de ataques e intrusiones

av Allan Josue Cueva Mejia

Practica 1

av Roberto Esteban

Auditoria%20inform%C3%A1tica

av Francisco Luis Marquez Alba

Detección de ataques e intrusiones

av Jerry Sarmiento

Ciberseguridad

av sebastian bernal quijano

El ciberespacio

av dake elpillo

Ciber-Seguridad

av Alejandro Páez

Unidad 7.- Análisis de riesgos

av Fundación Didáctica XXI

Mecanismo para Detecta Ataques

av Frank Rivera

Sample Mind Map

av jairo hernandez

Seguridad en redes de computadores

av francisco jose dubon isaula

Caracteristicas del trabajador social

av Sandra milena Puello medina

Ataques a la capa de aplicación de dispositivos IoT

av Gael Ruiz

seguridad en Redes de compuitadoras

av Gina Flores

Sikuani

av Yamile del carmen Cervantes Vides

18 tendencias de ciberseguridad

av Juanes Henao

Mecanismos de Prevencion y Proteccion

av Maynor Alexis Interiano Rivera

Seguridad y ética en la interacción de la red

av Favour Carlos 0

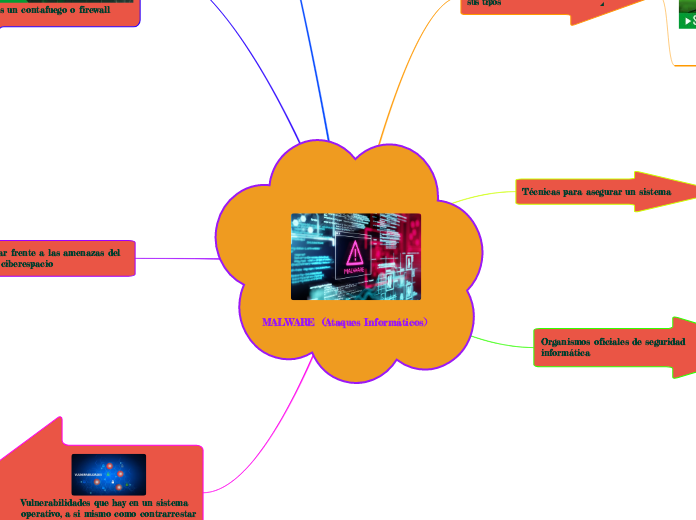

MALWARE (Ataques Informáticos)

av NELSON LAYME MAMANI

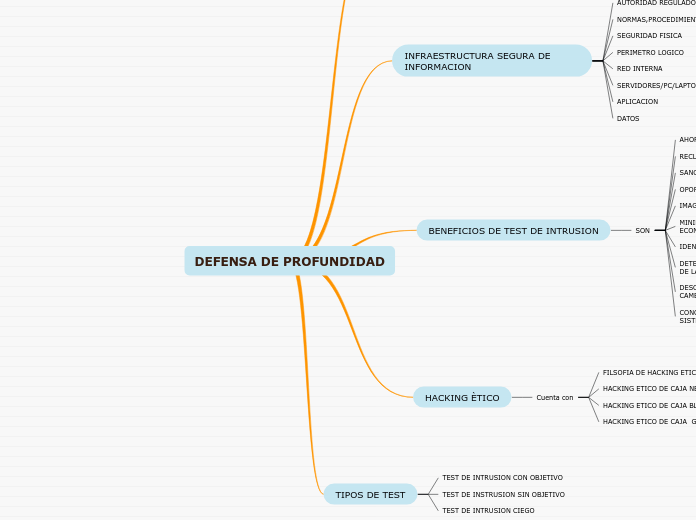

DEFENSA DE PROFUNDIDAD

av Cesar Cahui

Seguridad en redes en computadoras

av Samia Fernandez

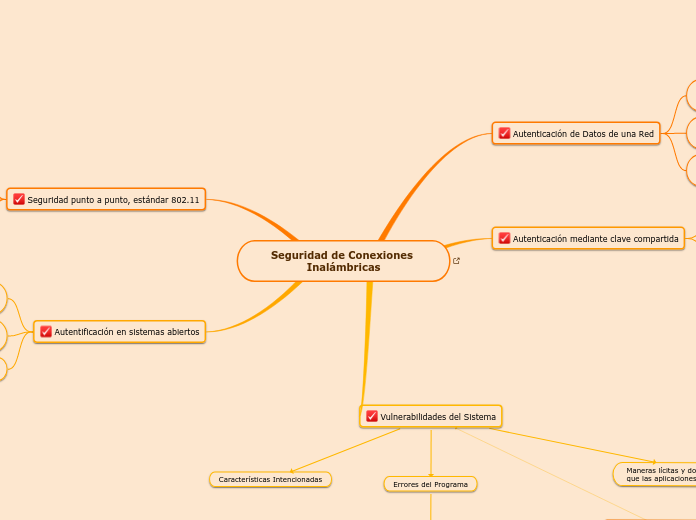

Seguridad de Conexiones Inalámbricas

av Mayerling Valecillo

Modulo 4

av christian will

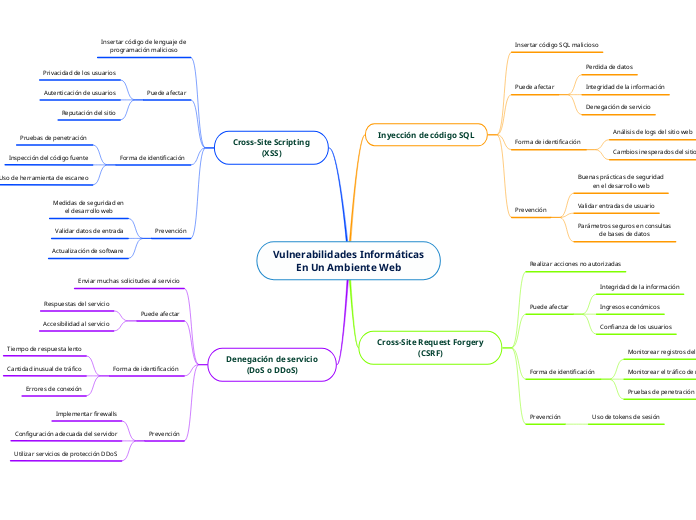

Vulnerabilidades Informáticas En Un Ambiente Web

av Rober Martinez Bejarano

Penstesting

av elian sanchez

ESCANERES DE VULNERABILIDADES

av María Meléndez

SITUACIÓN ACTUAL DE TI Y EVALUACIÓN DE RIESGOS

av Pablo Rosas Ramirez

Hardware y Software

av Eduardo Ferguson

Seguridad LMS

av pame cortez

Tarea Número 4

av Juana Pioli

AUDITORÍA DE SISTEMAS

av FABIO ROSERO

Roles en el área de seguridad

av sebastian Rincon

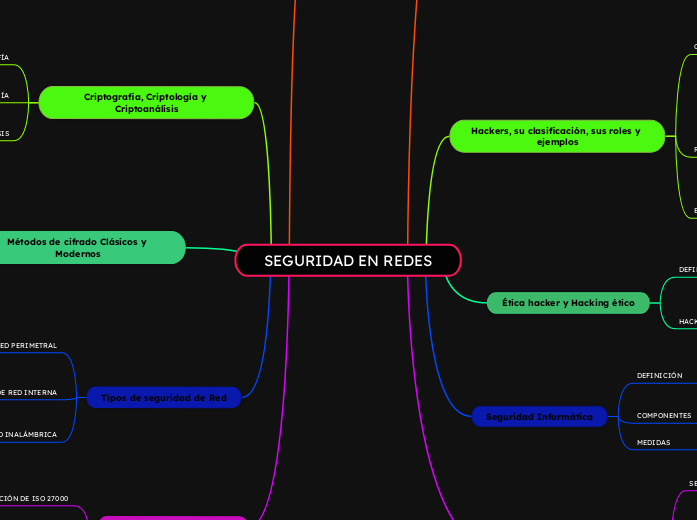

SEGURIDAD EN REDES

av Rosmelia Chura Huanca